Digital Trust | Ein Success-Faktor im Business

Digitales Vertrauen ist ein Geschenk und ein wesentlicher Bestandteil einer erfolgreichen Unternehmensstrategie.

Published by

Simone Catania

Date

In der digitalen Welt ist die Notwendigkeit der sicheren Interaktion zwischen Unternehmen, Kund:innen und Interessengruppen noch nie so wichtig gewesen wie heute. Da sich immer mehr Aspekte unseres Lebens virtualisieren, rückt auch Digital Trust – die Zuversicht, dass digitale Ecosysteme sicher sind – immer mehr in den Mittelpunkt.

Die Zukunft des Online-Handels hängt zweifelsohne vom Parameter “Digital Trust” ab. Die Aufrechterhaltung der Vertrauenswürdigkeit hilft Unternehmen, wettbewerbsfähig zu bleiben und bietet zugleich eine solide, sichere Grundlage für die Verbesserung der Beziehungen zu Kund:innen. Erkunden wir gemeinsam die Komplexität von Digital Trust und die Bedeutung von digitalem Vertrauen für unsere Geschäftswelt.

Was ist Digital Trust?

Digitales Vertrauen ist das Rückgrat der modernen digitalen Landscape und steht im Hintergrund unserer geschäftlichen und persönlichen Online-Interaktionen. Im Kern bezieht sich Digital Trust auf das Vertrauen der User, ihre Daten und digitalen Transaktionen in Systemen, Plattformen oder Umgebungen zu schützen. Es umfasst die technischen Aspekte der Cybersicherheit und des Datenschutzes sowie die ethische Handhabung, Verwaltung und Nutzung von Daten.

In der heutigen Geschäftswelt hat die Bedeutung von Digital Trust exponentiell zugenommen – so sehr, dass viele Verbraucher:innen erklärt haben, lieber eine andere Marke in Betracht zu ziehen als ein Unternehmen, bei dem die Datenverarbeitung unklar ist.

Digital Trust ist das Vertrauen, das die Verbraucher in die digitale Präsenz eines Unternehmens setzen, seien es Websites, Anwendungen oder digitale Services.

Ohne Vertrauen zögern Kund:innen, persönliche Daten weiterzugeben oder Transaktionen durchzuführen, was den Erfolg des Business beeinträchtigen kann. Aus diesem Grund ist Digital Trust der Grundstein einer erfolgreichen digitalen Wirtschaft und ein nicht verhandelbares Asset für jedes zukunftsorientierte Unternehmen.

Unternehmen sind verantwortlich für sichere digitale Interaktionen

Der Anstieg der digitalen Plattformen als Kanäle für Handel und Kommunikation hat dazu geführt, dass die digitale Sicherheit immer wichtiger wird. Auch, weil die Gefahr durch Cyberkriminalität weiterhin groß ist. Kleine und große Unternehmen sind mittlerweile für den Schutz ihrer eigenen sensiblen Daten und die ihrer Kund:innen verantwortlich. Aus diesem Grund sind die Implementierung eines robusten Security Frameworks, kontinuierliche Aktualisierungen der Cybersicherheit und Investitionen in die Schulung und Sensibilisierung der Mitarbeiter:innen nicht mehr nur Optionen für Unternehmen, sondern eine hohe Priorität.

Die Verbindung zwischen Digital Trust und Cybersicherheit

Die Grundlagen von Digital Trust liegen in robusten Cybersecurity-Maßnahmen der Transparenz beim Datenschutz und der Authentizität digitaler Identitäten. Datenschutzverletzungen können zu einem massiven Vertrauensverlust bei Kund:innen führen und möglicherweise rufschädigend für Brands sein. Daher ist die Absicherung digitaler Aktivitäten durch Investitionen in IT-Sicherheitsmaßnahmen für Unternehmen besonders wichtig.

Cybersicherheit bildet im Wesentlichen die Grundlage für digitales Vertrauen. Die beiden Konzepte arbeiten harmonisch zusammen und schaffen einen positiven Kreislauf. Eine verbesserte Cybersicherheit fördert das digitale Vertrauen, was die Nachfrage nach einem noch höheren Sicherheitsniveau in der digitalen Welt anregt. Diese symbiotische Beziehung ist für den Aufbau einer widerstandsfähigen digitalen Umgebung unerlässlich.

Digital Trust: Trends und Insights

- Mehr digitale Transaktionen: Der E-Commerce-Umsatz wird im Jahr 2023 weltweit auf 5,8 Billionen Dollar geschätzt. Der gesamte weltweite E-Commerce-Umsatz soll in den nächsten drei Jahren voraussichtlich um 50% steigen, was den erhöhten Bedarf an Vertrauen in digitale Plattformen verdeutlicht.

- Zunehmende Datenschutzverletzungen: Das Jahr 2023 verzeichnete einen großen Anstieg an Datensätzen, die im vergangenen Jahr durch Datenschutzverletzungen offengelegt wurden. Im zweiten Quartal 2023 wurden mehr als 110 Millionen Accounts geleakt – 2,6 Mal so viele wie im ersten Quartal des Jahres (43,2 Millionen). Die durchschnittlichen Kosten einer Datenpanne betrugen 2023 weltweit 4,45 Millionen US-Dollar, ein Anstieg von 15% innerhalb von drei Jahren.

- Rechtlicher Schwerpunkt: Die Umsetzung der DSGVO und der NIS2-Richtlinie innerhalb der EU sowie des CCPA in Kalifornien stellen einen globalen Trend zu Compliance-Vorschriften für Digital Trust dar.

Der Aufbau sicherer Cyber Networks: Vier Säulen des Digital Trusts

Diese Grundlage für Digital Trust basiert auf vier entscheidenden Komponenten: etablierte Standards, sorgfältige Einhaltung von Vorschriften und Abläufen, gründliche Verwaltung des Lebenszyklus öffentlicher und privater Zertifikate und konsistente Bereitstellung über alle Ecosystems hinweg. Schauen wir uns die einzelnen Komponenten genauer an:

-> Die Standards werden von maßgeblichen Technologie- und Branchenführer:innen festgelegt und spiegeln die Rolle des CA/Browser-Forums bei der Definition von Standards für digitale Zertifikate wider. Dies führt zu einem universellen Kriterium für Digital Trust.

-> Compliance und Operations beziehen sich auf die Durchsetzung von Policies und Audits. Dadurch wird sichergestellt, dass alle Praktiken mit den festgelegten Standards übereinstimmen. Bei diesen Vorgängen, die hauptsächlich in Rechenzentren angesiedelt sind, wird der Status von Zertifikaten mithilfe von Protokollen wie dem Online Certificate Status Protocol (OCSP) authentifiziert.

-> Die Verwaltung des Lebenszyklus öffentlicher und privater Zertifikate umfasst Software, die eine zentrale Sichtbarkeit und Kontrolle über den Lebenszyklus digitaler Zertifikate gewährleistet. Sie stellt Kontrolle und Vertrauen innerhalb einer Organisation sicher – ob öffentlich oder privat.

-> Schließlich geht es bei der Bereitstellung über alle Ecosystems hinweg um die Verbreitung von Vertrauen in komplexe Supply Chains, Lebenszyklen von Geräten und den Nachweis digitaler Rechte von Content Communities. Das Vertrauen muss also über organisatorische Grenzen hinaus ausgedehnt und der E-Space als vertrauenswürdig eingestuft werden.

Gemeinsam verstärken diese Komponenten die Struktur von Digital Trust in einem zunehmend vernetzten Cyberspace.

Die Rolle von PKI beim Aufbau von Digital Trust

Die Grundlage von Digital Trust für Unternehmen ist oft die Implementierung robuster Sicherheitsstrukturen wie der Public Key Infrastructure (PKI). Bei der PKI handelt es sich um eine Reihe von Hardware, Software, Richtlinien, Verfahren und Rollen, die sichere digitale Zertifikate für Unternehmen liefern. Diese digitalen Zertifikate stellen sicher, dass digitale Entitäten ihre Identitäten etablieren, aufrechterhalten und nachweisen können.

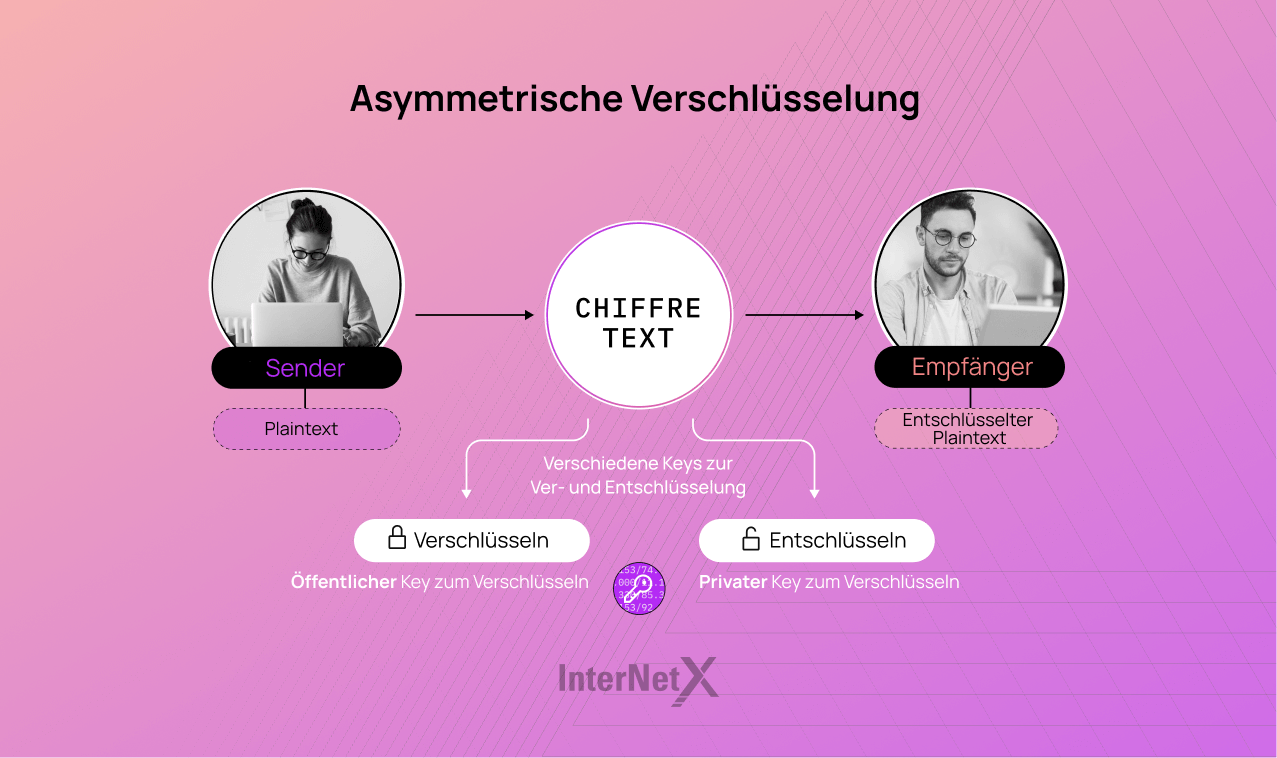

Das Kernkonzept, das der PKI zugrunde liegt, ist die asymmetrische Kryptographie, bei der zwei Keys (öffentlicher und privater Key) verwendet werden, um eine digitale Kommunikation oder Transaktion zu sichern. Der Public Key, der für jedermann zugänglich ist, verschlüsselt die Informationen, während der Private Key, der nur dem Empfänger bekannt ist, die Informationen entschlüsselt.

Im Wesentlichen ermöglicht die PKI eine sichere Datenübertragung via Internet und prüft die Berechtigungsnachweise aller beteiligten Parteien. Durch das gewonnene Vertrauen und die Verbesserung der Sicherheit ist diese Infrastruktur für Unternehmen, die Online-Transaktionen durchführen oder sensible Daten von Kund:innen schützen wollen, unverzichtbar.

Angesichts der sich ständig weiterentwickelnden Cybersecurity Threats gewährleistet die PKI, dass Identitäten verifiziert werden und Daten sicher bleiben – ein Hauptaspekt, um Digital Trust aufrechtzuerhalten!

Die Rolle der PKI bei der Stärkung von Digital Trust unterstreicht die Bedeutung einer verantwortungsvollen Ausstellung und Verwaltung von digitalen Zertifikaten.

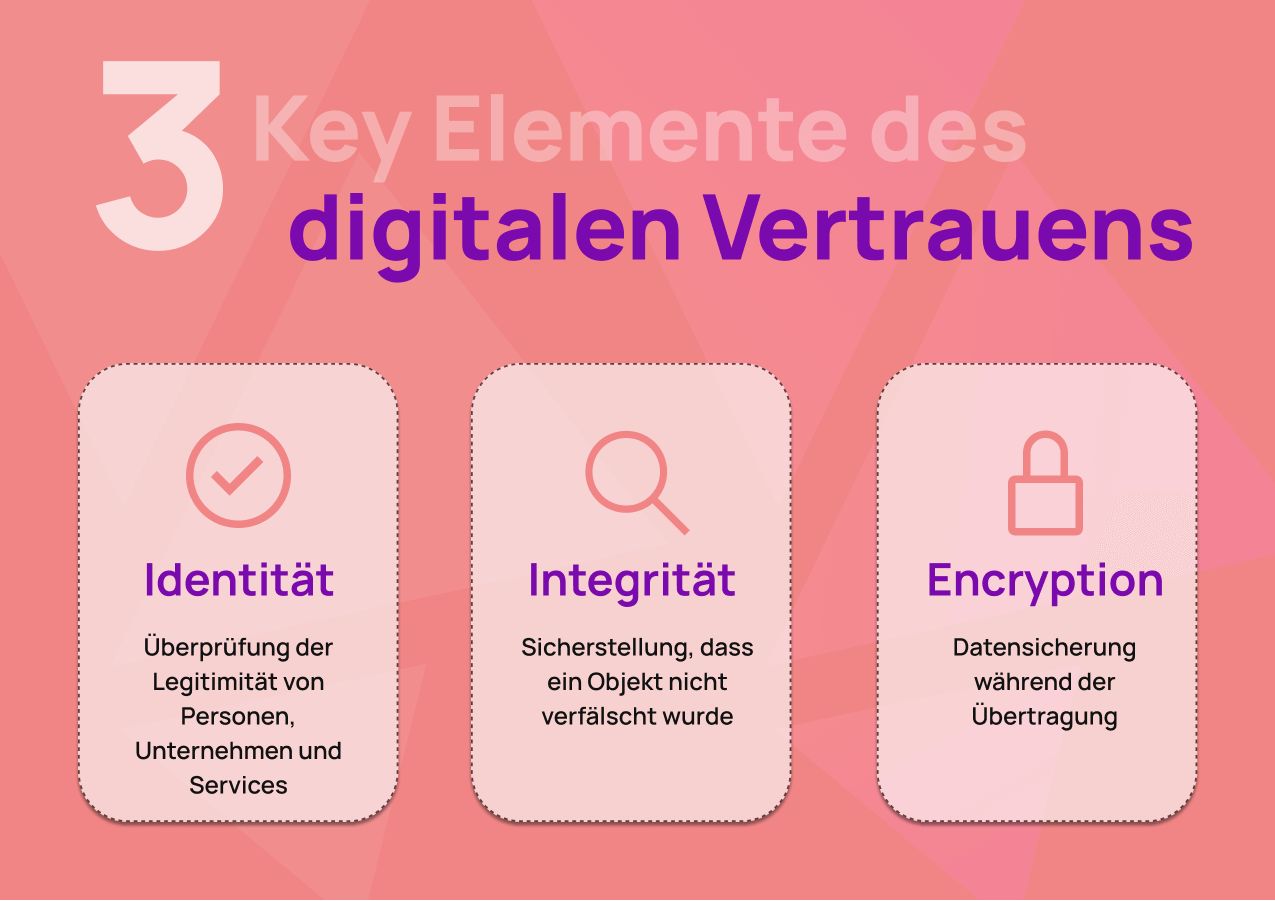

Der Kern von Digital Trust: Encryption, Identität und Integrität

Da die Gefahr durch Datenschutzverletzungen und Cyberangriffe zunimmt, sind Unternehmen gezwungen, den Aufbau und die Aufrechterhaltung von Digital Trust zu priorisieren. Um dies zu erreichen, müssen sich Organisationen auf drei Kernelemente konzentrieren: Encryption, Identität und Integrität.

-> Encryption: Schutz von Daten bei der Übertragung und im Ruhezustand

Die Rolle von Encryption zum Schutz von Daten und Vertrauen kann gar nicht überbewertet werden. Encryption verschlüsselt sensible Informationen, sodass sie nur von autorisierten Parteien, die über den erforderlichen Key zur Entschlüsselung verfügen, eingesehen und gelesen werden können. Unabhängig davon, ob sich die Daten im Transit (über das Netz) oder im Ruhezustand (auf Servern oder Speichermedien) befinden, ist die Verschlüsselung von entscheidender Bedeutung. Sie schützt wertvolle Informationen vor unbefugtem Zugriff und macht sie für Unbefugte unverständlich.

Nehmen Sie zum Beispiel Transport Layer Security (TLS), Secure Sockets Layer (SSL) und Secure/Multipurpose Internet Mail Extensions (S/MIME), die in verschiedenen Web-Plattformen verwendet werden. Diese Technologien dienen der sicheren Online-Kommunikation. TLS und SSL verschlüsseln die Daten zwischen dem Browser eines Users und dem Webserver, um zu verhindern, dass Unbefugte sie abfangen oder manipulieren. S/MIME hingegen spielt eine wesentliche Rolle bei der Ver- und Entschlüsselung von E-Mail-Nachrichten im MIME-Format und stellt sicher, dass sie während der Übertragung vertraulich und verifiziert bleiben.

-> Identität: Implementierung starker Identitätskontrollen

Identitätsmanagement ist für den Aufbau von digitalem Vertrauen unerlässlich. Dabei wird der Zugriff auf sensible Informationen auf die richtigen Personen oder Systeme beschränkt. Durch die Implementierung solider Maßnahmen für das Identitätsmanagement (Authentifizierung und Autorisierung von Usern) können Unternehmen den unbefugten Zugriff auf kritische Daten und Ressourcen einschränken und so das Risiko von Datenmanipulation oder -diebstahl verringern.

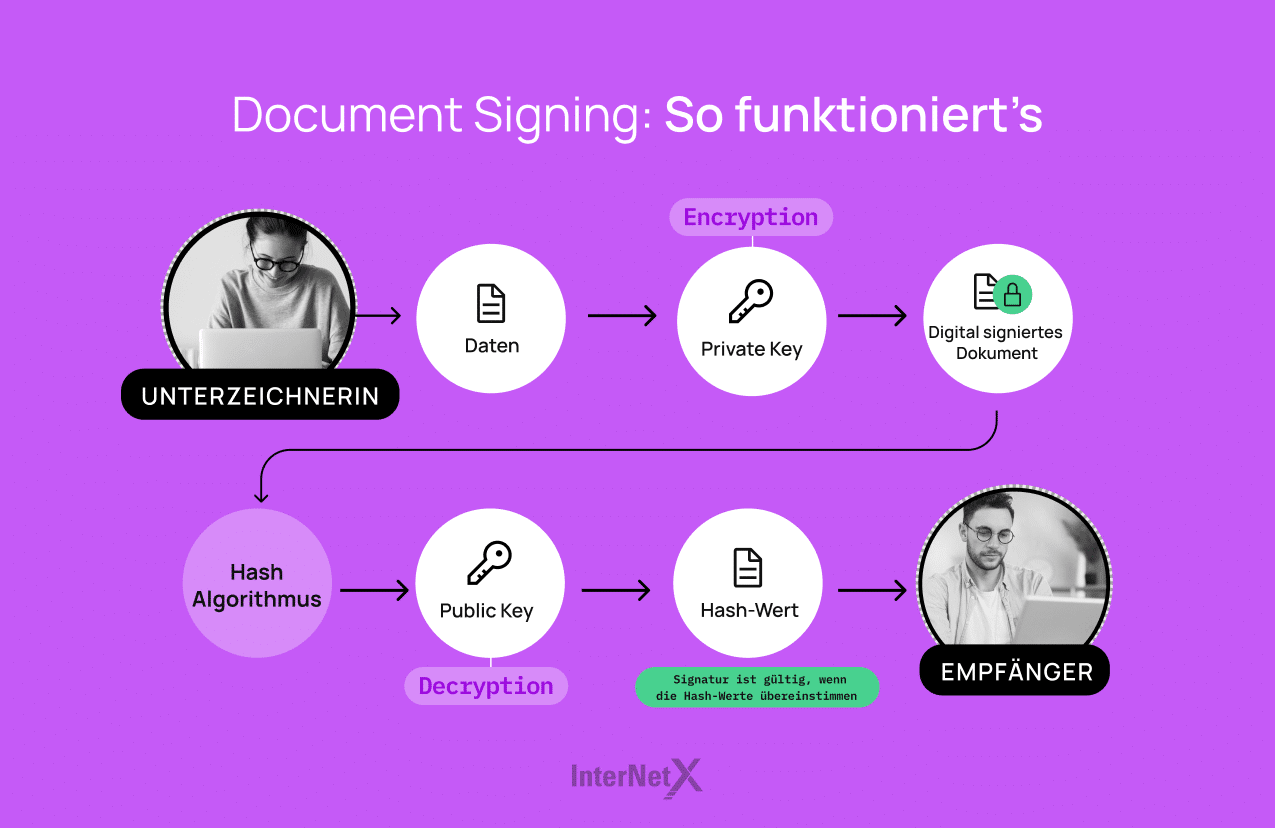

Eine Möglichkeit, das Identitätsmanagement zu implementieren, ist der Einsatz von Multifaktor-Authentifizierung (MFA) oder Zwei-Faktor-Authentifizierung (2FA). Dabei müssen User mindestens zwei Nachweise (in der Regel ein Passwort und ein temporärer Code, der an ein mobiles Gerät gesendet wird) erbringen, um ihre Identität zu bestätigen. Ein weiterer Bestandteil des Identitätsmanagements sind Document Signing-Zertifikate. Sie stellen eine zusätzliche Sicherheitsebene dar, indem sie die Identität des Unterzeichners bestätigen und so die Authentizität und Integrität des Dokuments gewährleisten.

Darüber hinaus setzen einige Unternehmen Lösungen wie Single-Sign-On (SSO) ein, die es Usern ermöglichen, mit einzelnen Login-Daten auf mehrere Anwendungen zuzugreifen. SSO rationalisiert die gesamte User Experience und reduziert die Anzahl der zu verwaltenden Passwörter und die damit verbundenen Sicherheitsrisiken.

Datenintegrität: Sicherstellung der Beständigkeit und Genauigkeit der Informationen

Die Datenintegrität ist von entscheidender Bedeutung für Digital Trust und den Schutz der User, um eine sichere und zuverlässige Online-Umgebung zu gewährleisten. Als Grundlage von Digital Trust konzentriert sich die Datenintegrität auf die Aufrechterhaltung der Genauigkeit und Beständigkeit der gespeicherten Informationen, was für den Schutz der sensiblen User-Daten unerlässlich ist. Zuverlässige Software mit robusten Mechanismen zur Datenintegrität ist unerlässlich, um fundierte und präzise Entscheidungen auf der Grundlage authentischer und vertrauenswürdiger Informationen zu treffen. Indem die Datenintegrität ungenaue oder irreführende Daten eindämmt, verbessert sie die Entscheidungsfindung und verhindert potenziell nachteilige Auswirkungen für Unternehmen und User.

Es gibt eine Vielzahl an Techniken für Unternehmen, um die Datenintegrität zu gewährleisten. Code-Signing-Zertifikate erweisen sich beispielsweise als wirksame Lösung. Hierfür werden Hash-Algorithmen verwendet, die Daten in einen Hash mit fester Länge umwandeln. Dieser wird anschließend verwendet, um die Datenintegrität zu bestätigen.

Um eine solide Grundlage für Digital Trust zu schaffen, müssen Unternehmen drei grundlegende Elemente einbeziehen: Encryption, Identitätsmanagement und Datenintegrität. Auf diese Weise können sie nicht nur sichere und nahtlose Interaktionen mit Usern fördern, sondern auch ihre wertvollen Daten, ihr geistiges Eigentum und den Ruf ihres Unternehmens schützen.

| Digital Trust & Encryption Produkte | Ziel | Key Features | Vorteile |

| SSL/TLS-Zertifikate | Sichere, verschlüsselte Kommunikation zwischen Website und Internetbrowser | Domain Validation, Organization Validation, Extended Validation | Schützt sensible Informationen, authentifiziert die Identität von Domains, schafft Vertrauen |

| Code Signing-Zertifikate | Schutz von Softwarecode und -content durch einen garantiert unveränderten Inhalt aus einer sicheren, überprüften Quelle stammt | Time-Stamping, Microsoft Authenticode, Java App Signing | Sichert das Vertrauen in Software oder Anwendungen, schützt vor kriminellen Manipulationen |

| Document Signing-Zertifikate | Ermöglicht die Unterzeichnung von Dokumenten mit digitaler Signatur, um die Identität zu authentifizieren und Manipulationen zu verhindern | PDF Signing, Microsoft Office und weitere Document Signing-Zertifikate | Sichert den Austausch digitaler Dokumente sowie die Integrität und Authentizität von Dokumenten |

| S/MIME-Zertifikate | Sichere E-Mail-Kommunikation durch Encryption und digitale Signaturen | E-Mail-Signing, E-Mail-Encryption | Überprüft die Identität des Absenders und gewährleistet die Vertraulichkeit und Integrität des Inhalts von E-Mails |

Die all-in-one Checkliste für mehr Digital Trust in Unternehmen

Encryption

- Implementierung einer Ende-zu-Ende-Verschlüsselung für die Übertragung sensibler Daten

- Verwendung der neuesten stabilen Encryption-Algorithmen (z. B. AES-256)

- Verschlüsselung gespeicherter Daten (z. B. Dateien, Datenbanken)

- Implementierung angemessener Key-Management-Verfahren (z. B. Key Rotation, sichere Speicherung)

- Sicherstellung, dass Tools und Services von Drittanbietern bewährte Encryption-Verfahren nutzen

- Regelmäßige Überprüfung und Aktualisierung von Encryption Policies und -Standards

- Schulung der Mitarbeiter:innen über die Bedeutung von Encryption und den Umgang mit sensiblen Daten

Identität

- Verwendung eines zentralisierten Identity and Access Management-Systems (IAM)

- Implementierung einer Multi-Faktor-Authentifizierung (MFA) für den Zugriff auf sensible Systeme

- Verwendung sicherer und eindeutiger Passwörter für alle User-Accounts

- Regelmäßige Überprüfung und Aktualisierung der Berechtigungen und Zugriffskontrollen für User

- Implementierung von Single Sign-On (SSO) und Passwort Managers für eine sichere und einfache Authentifizierung

- Durchführung von Sensibilisierungskampagnen zur Aufklärung der Mitarbeiter:innen über die Bedeutung von sicheren Passwörtern, MFA und die Vermeidung von Phishing

- Regelmäßige Prüfungen von User-Accounts und Zugriffsprotokollen, um unbefugten Zugriff oder kriminelle Aktivitäten zu erkennen

Integrität

- Anwendung sicherer Kodierungsverfahren und regelmäßiger Code-Überprüfung auf Schwachstellen

- Erstellung, Verwaltung und Durchsetzung strenger Sicherheitsrichtlinien und -standards für Mitarbeiter:innen, Auftragnehmer:innen und Drittanbieter

- Regelmäßige Aktualisierung von Software und Systemen zum Schutz vor bekannten Sicherheitslücken

- Implementierung von Intrusion Detection-Systemen (IDS) und Intrusion Prevention-Systemen (IPS) zur Überwachung und Verhinderung unbefugten Zugriffs

- Einsatz von SIEM-Systemen (Security Information and Event Management) zur Echtzeitüberwachung und Analyse von der Security

- Einsatz eines umfassenden Backup- und Recovery-Plans zur Gewährleistung der Datenintegrität und -verfügbarkeit

- Schulung der Mitarbeiter:innen über die Bedeutung der Datenintegrität und Vermeidung gängiger Threats (z. B. Social Engineering, Phishing, kriminelle Links)

Die Zukunft von Digital Trust: eine neue Ära der Authentifizierung und Sicherheit

Unsere Zukunft wird von der Digitalisierung bestimmt, was uns immer abhängiger von Online-Ecosystems wie E-Commerce, digitalem Banking, Telemedizin und Remote Work macht. Die Ausbreitung der digitalen Berührungspunkte erfordert einen soliden Rahmen für Digital Trust, um sensible Informationen zu schützen und das Vertrauen der User zu gewinnen. Die sich entwickelnden Erwartungen der User an eine nahtlose, sichere Online-Welt beeinflussen den Wettbewerb und machen Digital Trust unverzichtbar. Auch in Zukunft wird digitales Vertrauenvon entscheidender Bedeutung für die digitale Landscape sein und Entscheidungen und Strategien von Kund:innen oder Unternehmen prägen.

Von der Implementierung einer PKI bis hin zur Einführung von Sicherheitslösungen wie TLS/SSL-Zertifikaten, Code Signing-Zertifikaten und Document Signing-Zertifikaten stehen Unternehmen robuste und effektive Strategien zur Verfügung. Sie sollten darauf achten, ihre digitale Umgebung zu schützen und das Vertrauen der User zu fördern. InterNetX ist ein verlässlicher Partner für die sichere Abwicklung digitaler Geschäfte und bietet stichhaltige Encryption-Produkte von führenden Zertifizierungsstellen (CAs) wie DigiCert, die den Best Practices und den Erwartungen der User entsprechen.