Encryption | Der Schlüssel zu Compliance und Vertrauen

Entdecken Sie die enge Verbindung zwischen Encryption und der Einhaltung gesetzlicher Vorschriften. Um die Sicherheit von Daten und das Vertrauen von Kund:innen zu gewährleisten.

Published by

Simone Catania

Date

In der heutigen digitalen Welt ist es wichtig zu verstehen, welche Rolle Encryption zum Schutz sensibler Daten spielt. Die Verschlüsselung verhindert effektiv den unbefugten Zugriff auf Daten und Kommunikation. Dabei werden Informationen in einen Code umgewandelt, der nur mit einem Entschlüsselungscode entschlüsselt werden kann.

Unternehmen, die Encryption einsetzen, können die Sicherheit ihrer Daten erhöhen, das Risiko von Missbrauch minimieren und ihre Strategien an die gesetzlichen Standards anpassen. Regierungen weltweit haben schon lange erkannt, wie wichtig Vorschriften zum Schutz privater Nutzerdaten im Internet sind. Sie haben deshalb Gesetze mit strengen Schutzanforderungen erlassen und Encryption als Best Practice für die Weitergabe oder Speicherung sensibler Daten vorgeschlagen bzw. vorgeschrieben.

Wir gehen der Frage nach, wie Encryption und Compliance zusammenhängen und untersuchen wichtige Gesetze, die Encryption unterstützen. Außerdem zeigen wir, wie Unternehmen die nationalen Vorschriften einhalten und zugleich solide, vertrauenswürdige Beziehungen zu Kund:innen aufbauen können.

Datenschutz in Zeiten von steigender Cyberkriminalität

Der Schutz sensibler Daten sowie Kommunikationen und des Vertrauens der Kund:innen sind wichtiger denn je. Unternehmen weltweit stehen vor der Herausforderung, ihre sensiblen Informationen zu schützen. Täglich werden etwa 3,5 Quintillionen Bytes an Daten generiert. Und diese enorme Datenmenge muss geschützt werden. Denn Cyberkriminalität wächst und entwickelt sich in einem alarmierenden Tempo. Schätzungen zufolge wird sich der durch Cyberkriminalität verursachte Schaden im Jahr 2023 auf 8 Billionen Dollar belaufen und bis 2025 auf 10,5 Billionen Dollar ansteigen. Jede einzelne Sekunde gehen 68 Datensätze verloren oder werden gestohlen. Die durchschnittlichen Kosten von Datenpannen werden sich im Jahr 2023 weltweit auf 4,35 Millionen Dollar belaufen. In diesem Szenario ist die Implementierung von robusten und zuverlässigen Sicherheitsprotokollen wie Encryption zur Gewährleistung der Sicherheit und des Schutzes sensibler Daten und Informationen nicht nur vernünftig, sondern absolut notwendig.

Zahlen zur Cyberkriminalität 2023

- 68 – verlorene oder gestohlene Datensätze pro Sekunde

- 8 Billionen Dollar – die Kosten der Cyberkriminalität, die bis 2025 auf 10,5 Billionen Dollar ansteigen

- 4,35 Millionen Dollar – weltweiter Durchschnitt der Kosten für Datenpannen

Eryption sorgt für Datensicherheit

Die Geschichte von Encryption erstreckt sich über Jahrtausende und ist eng mit der Forschung von Kryptografie verflochten. Sie spielte eine entscheidende Rolle beim Schutz von Geschäftsgeheimnissen, militärischer Korrespondenz, vertraulichen persönlichen Daten und – in jüngster Zeit – auch von auf Geräten gespeicherten Informationen.

Das Konzept hinter Verschlüsselung ist einfach: Sie schützt sensible Informationen, indem sie diese von einem lesbaren Format (Klartext) in ein unlesbares Format (Chiffretext) umwandelt. Nur autorisierte User mit dem entsprechenden Encryption Key können auf den verschlüsselten Inhalt zugreifen und ihn entschlüsseln. Auch wenn Encryption allein das Abfangen von Inhalten im Internet nicht verhindert, hat sie einen zentralen Stellenwert in einer umfassenden Strategie zum Schutz von Informationen.

Verschiedene Verschlüsselungstechniken und -protokolle wie TLS/SSL, S/MIME und Code Signing schützen die Daten während der Übertragung und Speicherung und gewährleisten Authentizität und Integrität. Sowohl für ausführbare Dateien, E-Mails, Chat-Nachrichten oder allgemeine Online-Kommunikation und Datenübertragung. Außerdem ist es möglich, mehrere Ebenen der Encryption gleichzeitig zu implementieren. So können Sie z. B. S/MIME zur Verschlüsselung von E-Mails einsetzen und eine weitere Ebene für den Schutz hinzufügen, indem die Kommunikationskanäle mit TLS/SSL gesichert werden. Dadurch wird sichergestellt, dass nur autorisierte Empfänger auf die Informationen zugreifen können.

Durch Encryption bleiben Daten für Unbefugte unzugänglich, auch wenn sie abgefangen werden.

Encryption für Daten im Ruhezustand vs. während der Übertragung

Encryption ist für den Schutz von zwei grundlegenden Datentypen unerlässlich: Daten im Ruhezustand und Daten im Transit. Wenn Sie die Unterschiede zwischen diesen beiden Datentypen kennen, können Sie eine solide Strategie für die Sicherheit Ihrer Daten entwickeln. So können Sie verhindern, dass wertvolle Informationen in falsche Hände geraten.

Bei ruhenden Daten handelt es sich um Informationen, die auf Geräten wie Festplatten, Servern oder Backup-Systemen gespeichert sind. Die Verschlüsselung von Daten im Ruhezustand sorgt dafür, die gespeicherten Daten vor unbefugtem Zugriff, Manipulation oder Diebstahl zu schützen. Durch diese Art von Encryption können Sie sicherstellen, dass ein Hacker – selbst wenn er Zugang zu den Speichergeräten erhält – Informationen nicht ohne den richtigen Encryption Key lesen oder verwenden kann. Beispiele für diese Art von Encryption sind die Verschlüsselung der gesamten Festplatte, die Verschlüsselung auf Dateiebene und die Verschlüsselung von Datenbanken.

Daten im Transit hingegen sind Informationen, die sich aktiv zwischen verschiedenen Orten bewegen, z. B. über das Internet, Netzwerkverbindungen oder Geräten. Die Verschlüsselung von Daten im Transit sorgt dafür, die Daten während der Übertragung zu schützen und sicherzustellen. Es hindert Unbefugte, sie abzufangen, zu lesen oder gar zu verändern. Beispiele für die Verschlüsselung von Daten in Transit sind TLS/SSL zur Sicherung von Verbindungen im Web, HTTPS für sicheres Surfen und verschlüsselte Nachrichtenprotokolle für eine sichere Kommunikation.

Die Verschlüsselung beider Datentypen ist für einen Sicherheitsplan unerlässlich. Sie trägt dazu bei, sensible Informationen vor Unbefugten zu schützen – unabhängig davon, ob sie gespeichert oder übertragen werden.

Sicherheit geht über Firewalls und Passwörter hinaus

Können Sie Daten und Kommunikation mit Firewalls und Passwörtern schützen? Das sind definitiv wichtige Komponenten der Datensicherheit, reichen aber oft nicht aus, um Datenpannen zu verhindern. Zudem bieten sie keinen Rundumschutz.

Denn Firewalls und Passwörter konzentrieren sich in der Regel darauf, eine Barriere gegen unbefugten Zugriff zu schaffen, schützen aber die Daten nicht wirklich. Firewalls sind eine Art Schutzschild zwischen einem vertrauenswürdigen Netzwerk und nicht vertrauenswürdigen externen Netzwerken. Gekonnte Hacker können sie jedoch umgehen oder sie versagen durch eine falsche Konfiguration. Ebenso können Passwörter durch Phishing, Social Engineering oder Brute-Force-Techniken leicht geknackt oder gestohlen werden. Und hier kommt Encryption ins Spiel: Durch die Verschlüsselung werden die Daten in ein Format umgewandelt, das ohne den richtigen Entschlüsselungscode nicht lesbar ist. Selbst wenn es zu einer Datenpanne kommt und sich Unbefugte durch das Knacken von Firewalls und Passwörtern Zugang verschaffen, bleiben die verschlüsselten Daten sicher und ohne den Entschlüsselungsschlüssel unbrauchbar. Encryption bietet also einen zusätzlichen Schutz für sensible Informationen und gewährleistet auch bei einer Datenpanne Sicherheit.

Encryption und ihre Methoden Verschlüsselung von Daten im Ruhezustand Verwenden Sie Festplattenverschlüsselung (z. B. BitLocker für Windows, FileVault für macOS), oder Verschlüsselung auf Dateiebenen oder Datenbanken. Sicherung von Verbindungen im Web Implementieren Sie TLS/SSL-Protokolle, um eine sichere Verbindung zwischen einem Webserver und einem Client (Browser) herzustellen. Verschlüsselung von E-Mails Verwenden Sie Ende-zu-Ende-Verschlüsselung wie PGP oder S/MIME, um E-Mails und Anhänge zu sichern. Verschlüsselung von Dateien vor der Weitergabe Verwenden Sie Tools wie 7-Zip, VeraCrypt oder AxCrypt, um Dateien zu verschlüsseln oder verschlüsselte Container für die gemeinsame Nutzung zu erstellen. Schutz von Daten in Transit Verwenden Sie Verschlüsselungsprotokolle wie TLS/SSL, HTTPS oder verschlüsselte Nachrichtenplattformen (z. B. Signal, WhatsApp). Überprüfung der Authentizität von Software Implementieren Sie Code Signing, um Software zu signieren und Integrität und Authentizität zu gewährleisten. Schutz der DNS-Kommunikation Verwenden Sie DNSSEC und DNSCrypt, um Domains vor Spoofing zu schützen und die Authentizität von DNS-Daten zu gewährleisten. Die richtige Verschlüsselungslösung für Domains? Wählen Sie zwischen Domain Validierung (DV), Organisations Validierung (OV) oder erweiterter Validierung (EV) für Zertifikate, je nach den Sicherheitsanforderungen Ihrer Domain und dem gewünschten Trust-Level.

Die Ziele von Encryption im Hinblick auf die Datensicherheit

Encryption ist für die Einhaltung von Vorschriften und die Datensicherheit von entscheidender Bedeutung, da sie die Daten vor unbefugtem Zugriff schützt. Verschiedene positive Aspekte unterstreichen die Bedeutung für die Wahrung der Privatsphäre, die Einhaltung gesetzlicher Vorschriften und die Förderung des Vertrauens von Kund:innen.

1# Datenschutz

Datenschutz ist für Unternehmen und Internet-User von großer Bedeutung. Encryption hilft dabei, sensible Daten vor unbefugtem Zugriff zu schützen und die Vertraulichkeit und Integrität der Informationen zu gewährleisten. Die Verschlüsselung schützt die Daten wirksam vor neugierigen Blicken und potenziellen Verstößen, indem sie die Daten in ein unlesbares Format umwandelt.

2# Sicherheit der Kommunikation

Die Sicherheit der Kommunikation ist ein weiterer wichtiger Aspekt von Encryption. Verschlüsselte Kommunikationskanäle verhindern das Abhören und Abfangen und sichern so den Informationsaustausch. Dies ist v. a. wichtig für Unternehmen, die tagtäglich auf eine sichere Kommunikation angewiesen sind, wie Finanzinstitute oder Gesundheitsdienstleister.

3# Einhaltung gesetzlicher Vorschriften

Die Einhaltung gesetzlicher Vorschriften ist für viele Branchen unausweichlich. Bestimmte Vorschriften fordern von Unternehmen die Implementierung von Encryption, um sensible Daten zu schützen. Die Einhaltung dieser Vorschriften gewährleistet die Konformität und demonstriert das Engagement für Datensicherheit.

4# Rufmanagement

Zuverlässige Encryption hilft, das Vertrauen von Klient:innen und Kund:innen zu erhalten und stärkt so den Ruf Ihres Unternehmens. Die Umsetzung von Maßnahmen zur Verschlüsselung können potenziellen Rufschädigungen durch Datenpannen vorbeugen, die ansonsten lang anhaltende Folgen haben können.

Encryption bei Gesetzen und Vorschriften

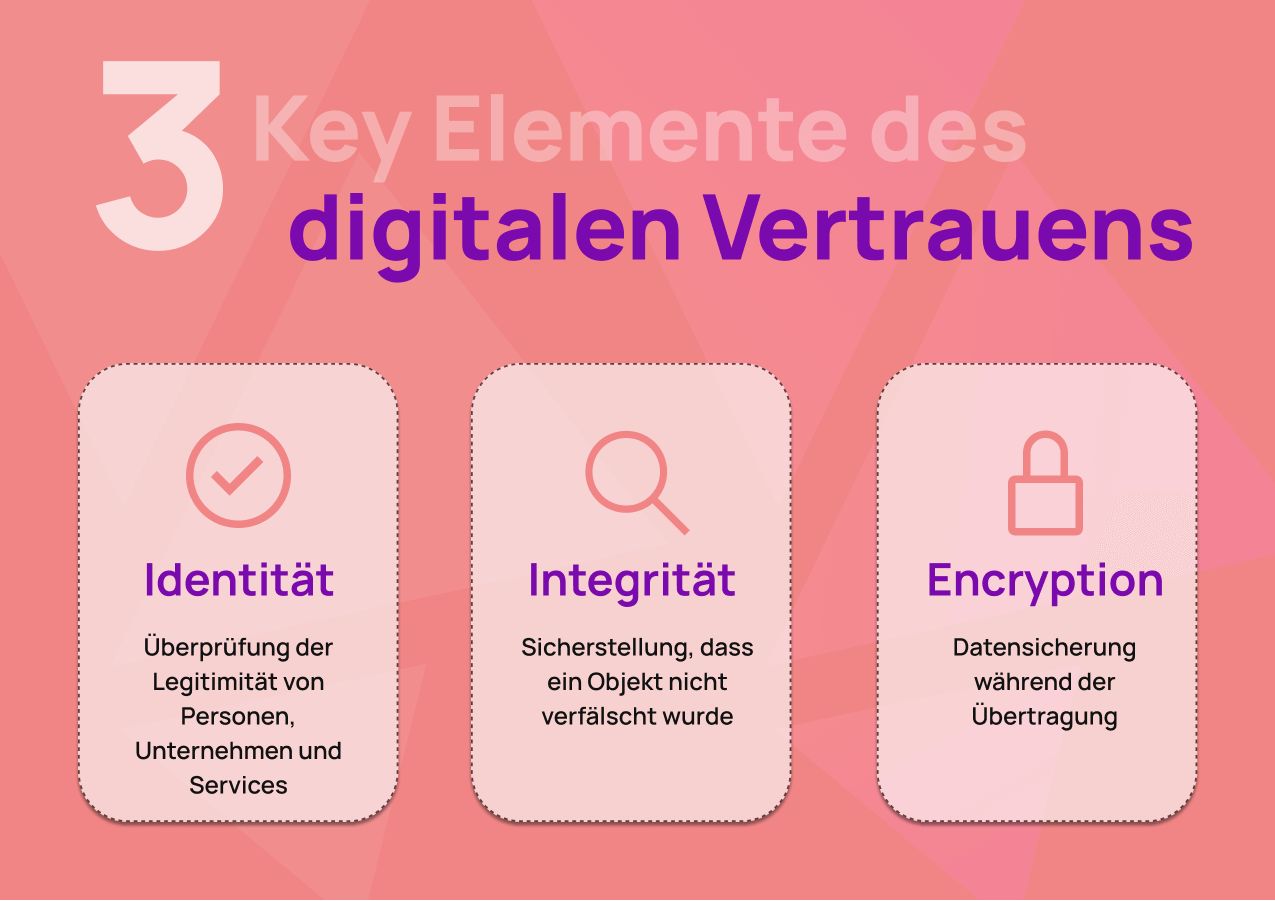

Nutzerdaten im Internet zu schützen, stellt ein sensibles Unterfangen dar. Ein triftiger Grund, weshalb Regierungen Gesetze mit strengen Sicherheitsmaßnahmen erlassen haben, die für Unternehmen verpflichtend sind. Diese Gesetze und Vorschriften befürworten keine bestimmten Verschlüsselungstechnologien, Produkte oder Dienstleistungen. Sie schreiben allerdings vor, dass alle an der Datenverarbeitung beteiligten Stellen zur Speicherung und Übertragung von Daten geschützt werden müssen. Drei Aspekte sollen besonders geschützt werden.

- Aufbewahrungs- und Entsorgungsrichtlinien: Unternehmen müssen über Verfahren für die sichere Aufbewahrung und Entsorgung von Daten verfügen. Dadurch wird sichergestellt, dass sensible Informationen nicht länger als nötig aufbewahrt und auf sichere Weise vernichtet werden, wenn sie nicht mehr benötigt werden.

- Prozesse und Verfahren: Organisationen müssen Prozesse und Verfahren einführen, um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten zu schützen. Dazu gehören Zugangskontrollen, Authentifizierung und regelmäßige Sicherheitsprüfungen.

- Unlesbarkeit von Informationen: Gesetze und Vorschriften verpflichten Unternehmen häufig dazu, bestimmte Arten von Informationen (wie personenbezogene Daten oder Finanzdaten) unlesbar zu machen. Dies kann durch Verschlüsselung oder andere Methoden, wie Tokenisierung oder Datenmaskierung, erreicht werden.

Gesetze und Vorschriften für die Verschlüsselung zielen auf den Schutz sensibler Daten ab, indem sie von Organisationen die Umsetzung verschiedener Richtlinien, Verfahren und Methoden zur Sicherung der Speicherung und Übertragung von Daten verlangen. Der Schwerpunkt liegt dabei nicht auf der Befürwortung bestimmter Verschlüsselungstechnologien oder -produkte, sondern vielmehr auf der Gewährleistung eines umfassenden und wirksamen Datenschutzes.

Encryption und Compliance: Data Protection Landscape

Mehrere Länder weltweit haben Gesetze erlassen, die Encryption direkt oder indirekt vorschreiben. Vom amerikanischen HIPAA im Gesundheitswesen, über die DSGVO innerhalb der EU bis hin zur CCPA in Kalifornien wird die Verschlüsselung geschützter Datenklassen vorgeschrieben.

Hier finden Sie einen Überblick über wichtige Gesetze und deren Bezug zu Encryption. Angesichts der Komplexität einer Data Protection Landscape soll aufgezeigt werden, wie wichtig die Einhaltung gesetzlicher Standards ist. Ziel dabei ist die deutliche Risikominderung von Datenpannen, die finanzielle und rufschädigende Folgen nach sich ziehen.

1 DSGVO

Die DSGVO (Datenschutz-Grundverordnung) ist eine umfassende Datenschutzverordnung, die für alle innerhalb und außerhalb der Europäischen Union (EU) tätigen Organisationen gilt, die personenbezogene Daten von EU-Bürger:innen verarbeiten. Obwohl die DSGVO die Verschlüsselung nicht ausdrücklich vorschreibt, wird die Gewährleistung des Datenschutzes und die Einhaltung der Vorschriften dringend empfohlen. Robuste Maßnahmen zur Verschlüsselung helfen außerdem Organisationen dabei, den unbefugten Zugriff auf personenbezogene Daten zu verhindern und so die Privatsphäre und die Sicherheit sensibler Informationen zu schützen. Wer keine entsprechenden Maßnahmen implementiert, kann gemäß der DSGVO erhebliche Geldstrafen und Bußgeldern erhalten.

2 HIPAA

Der HIPAA (Health Insurance Portability and Accountability Act) ist ein US-amerikanisches Bundesgesetz, das 1996 zum Schutz der Privatsphäre und der Sicherheit von gesundheitsbezogenen Daten erlassen wurde. Es legt Standards und Vorschriften für Gesundheitsversorger und andere damit verbundene Einrichtungen fest, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten. Obwohl HIPAA Encryption nicht ausdrücklich vorschreibt, sind die betroffenen Einrichtungen verpflichtet, geeignete Sicherheitsvorkehrungen zu treffen, um die elektronischen geschützten Gesundheitsinformationen (ePHI) der Patienten zu schützen, wenn die Daten auf einem Server, einer Desktop-Datei, einem USB-Laufwerk, usw. gespeichert sind. HIPAA betrachtet die Verschlüsselung als eine „adressierbare“ Spezifikation. Das bedeutet, dass Unternehmen prüfen müssen, ob sie eine angemessene und geeignete Schutzmaßnahme für sie darstellt. Sollte eine Verschlüsselung notwendig sein, muss sie eingeführt werden. Sollte eine Verschlüsselung weder angemessen noch geeignet sein, müssen die Unternehmen ihre Gründe dafür dokumentieren und eine gleichwertige, alternative Maßnahme zum Schutz von ePHI einführen.

3 NIS2 Directive

Die NIS2-Richtlinie (Richtlinie über Netz- und Informationssysteme) ist ein Rechtsrahmen der Europäischen Union zur Verbesserung der allgemeinen Sicherheit und Widerstandsfähigkeit von Netz- und Informationssystemen. Im Kontext der NIS2-Richtlinie spielt Encryption eine entscheidende Rolle, da sie eine Sicherheitsmaßnahme zum Schutz kritischer Infrastrukturen, sensibler Daten und digitaler Dienste darstellt. Die NIS2-Richtlinie schreibt Verschlüsselung ausdrücklich nur für Anbieter öffentlicher elektronischer Kommunikationsnetze oder öffentlich zugänglicher elektronischer Kommunikationsdienste vor. Obwohl für andere Sektoren nicht ausdrücklich vorgeschrieben, können Verschlüsselungstechnologien auch für Betreiber digitaler Infrastrukturen und Domain-Spezialisten von entscheidender Bedeutung für eine umfassende Sicherheitsstrategie sein. Dies umfasst die Vertraulichkeit, Integrität und Zugänglichkeit von Daten. Durch die Implementierung einer Ende-zu-Ende-Verschlüsselung können Organisationen die Anforderungen der NIS2-Richtlinie erfüllen, ihre Sicherheit verbessern und zu einem sicheren und widerstandsfähigeren digitalen Ökosystem in der Europäischen Union beitragen.

4 CCPA

Der CCPA (California Consumer Privacy Act) ist ein wichtiger Rechtsakt, der die Datenschutzrechte und den Verbraucherschutz für die Einwohner:innen Kaliforniens verbessern soll. Der 2018 in Kraft getretene CCPA legt strenge Richtlinien für Unternehmen in Bezug auf die Erhebung, Verarbeitung und Speicherung personenbezogener Daten kalifornischer Verbraucher fest. Der CCPA schreibt Encryption nicht ausdrücklich vor, empfiehlt sie aber als Sicherheitsmaßnahme. Auch wenn Verschlüsselung nicht zwingend vorgeschrieben ist, werden Unternehmen bei Datenschutzverletzungen, die „unverschlüsselte oder nicht zensierte personenbezogene Daten“ betreffen, mit Geldstrafen von bis zu 750 US-Dollar pro Verbraucher und Vorfall oder tatsächlichem Schaden belegt. Unternehmen können diese Geldstrafen möglicherweise vermeiden und ihre Daten durch den Einsatz von Encryption schützen.

5 GeschGehG

Das GeschGehG (deutsches Gesetz zum Schutz von Geschäftsgeheimnissen) schützt Geschäftsgeheimnisse vor unbefugter Erlangung, Nutzung und Offenlegung. Das Gesetz schreibt vor, dass geheime Informationen durch „geeignete Geheimhaltungsmaßnahmen“ geschützt werden müssen, damit sie vertraulich bleiben. Mithilfe von Encryption können Unternehmen ihre sensiblen Daten (z. B. Geschäftspläne, Werbestrategien, Listen von Kund:innen, Konstruktionspläne, Rezepte, Prototypen und Prozesse) vor unbefugtem Zugriff schützen. Damit können Unternehmen das GeschGehG einhalten und gleichzeitig ihre Geschäftsgeheimnisse wahren.

Wachsam und proaktiv in einer dynamischen und digitalen Welt

In der sich schnell entwickelnden digitalen Welt ist die drohende Gefahr von Datenschutzverletzungen und des potenziellen Verlusts sensibler Informationen eine ständige Sorge. IT-Experten sollten Cyberthreats immer einen Schritt voraus sein und sicherstellen, dass das Vertrauen der User nicht missbraucht wird. Mit der Einhaltung von Vorschriften können wir stets informiert bleiben. Encryption und ihre diverse Nutzung ermöglichen es uns, den geballten Herausforderungen Stand zu halten und die Sicherheit unserer Daten bei Kommunikation zu wahren.